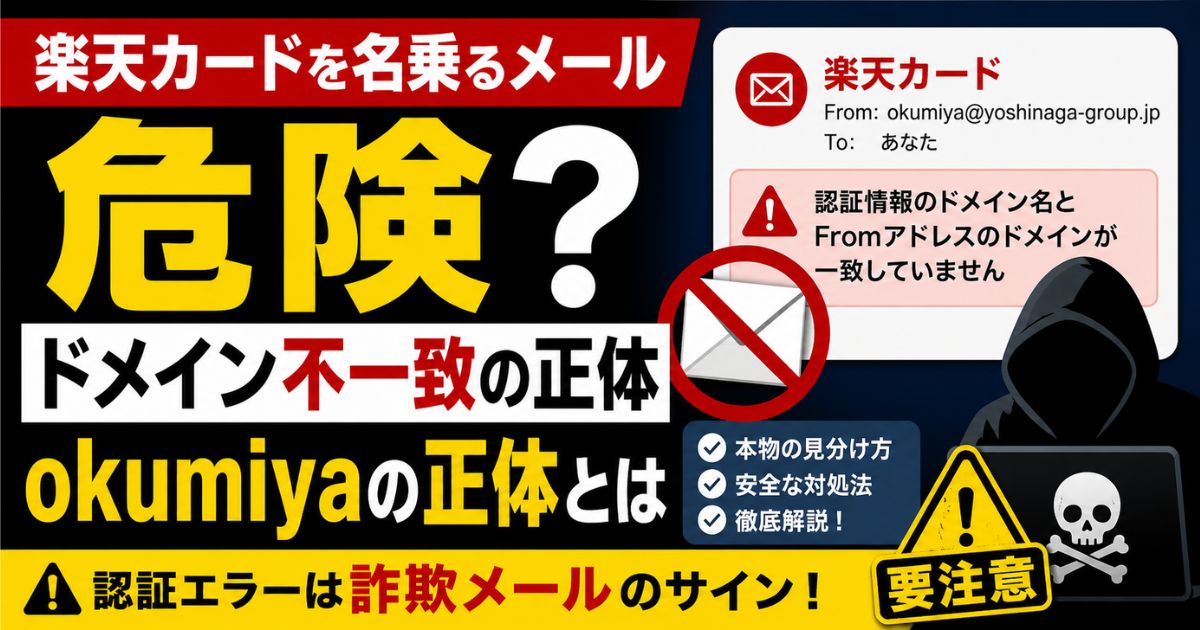

楽天カードを名乗る「okumiya@yoshinaga-group.jp」は本物?認証ドメイン不一致の意味と、なりすましメールの見分け方・対処法をわかりやすく解説。

はじめに

最近、「楽天カードからのメールなのに、認証情報のドメインが一致していない」と表示されて不安に感じるケースが増えています。

差出人を見ると「okumiya@yoshinaga-group.jp」となっており、さらにAmazonや年金機構など別サービス名義でも同じ送信元から届くことがあるため、「本物なのか?」と迷う方も多いはずです。

この記事では、このメールの正体や仕組み、本当の送信元の考え方、安全な見分け方まで整理しました。

結論として、このケースは**ほぼ確実に詐欺メール(なりすまし)**と考えて問題ありません。

「結論:ほぼ確実に偽装メール

okumiya@yoshinaga-group.jpのメールは本物なのか?

結論から言うと、このメールは楽天カード公式のものではありません。

楽天カードの公式送信元は「@mail.rakuten-card.co.jp」を中心に、「@mkrm.rakuten.co.jp」「@bounce.rakuten-card.co.jp」など、楽天関連ドメインに限定されています。

それに対して「yoshinaga-group.jp」は楽天とは無関係のドメインです。

また、このアドレスは楽天カードだけでなく、Amazon・iCloud・年金機構など複数サービスを装った迷惑メールとして多数報告されています。

この時点で「公式メールである可能性」はほぼ否定できます。

楽天公式ドメイン以外=アウトと判断してOK

yoshinaga-group.jpは実在企業だが無関係

ここで重要なのが、「yoshinaga-group.jp」は実在する企業ドメインである点です。

このドメインは兵庫県の建設会社(吉永建設株式会社)のものと確認されていますが、今回のメールとは無関係と考えられます。

迷惑メールでは、第三者のドメインが不正利用されるケースがあり、いわゆる“借りドメイン”として悪用されている可能性があります。

そのため、「実在する会社のドメインだから安全」という判断はできません。

むしろ、無関係の企業が巻き込まれている典型例といえます。

実在ドメイン=安全ではない

なぜ複数サービス名義で届くのか

同じアドレスから楽天カード・Amazon・年金機構など複数名義でメールが届く理由は、なりすましの手口にあります。

攻撃者は送信元アドレスを固定したまま、「表示名(差出人名)」だけを変更してメールを送っています。

メールの仕組み上、この表示名は自由に変更できるため、受信者には本物のように見えてしまいます。

つまり、見えている「楽天カード」などの名前は単なる表示であり、実際の送信元とは無関係です。

この“使い回し”は迷惑メールの典型的な特徴です。

同じアドレスで複数名義=ほぼ詐欺

認証ドメイン不一致は危険サイン

「認証情報のドメインが一致していません」という表示は、非常に重要な警告です。

これは、SPF・DKIM・DMARCといったメール認証において、送信元と名乗っているドメインが一致していないことを意味します。

簡単に言うと、「楽天カードを名乗っているのに、楽天の正規サーバーから送られていない」状態です。

楽天カードの公式メールはこれらの認証に対応しているため、不一致が出ることは通常ありません。

そのため、この警告が表示されている時点で、なりすましと判断して問題ありません。

認証不一致=即アウトレベルの危険サイン

本当の送信元はどこなのか

では、このメールは実際どこから送られているのでしょうか。

表示上は「yoshinaga-group.jp」ですが、実際の送信元は別のサーバーである可能性があります。

迷惑メールは、海外サーバーや踏み台を経由して送信されることが多く、見た目だけでは特定が難しいケースが一般的です。

ただし、メールヘッダーを確認すれば、送信経路(例:海外ドメインや不審なサーバー)が分かることもあります。

一般ユーザーでも、Gmailの「メッセージのソースを表示」などで確認可能です。

とはいえ、通常は「公式ドメインと違う時点で危険」と判断すれば十分です。

ヘッダーで追跡は可能だが、そこまで見なくても判断できる

開いてしまった場合は大丈夫?

すでにメールを開いてしまった場合でも、過度に心配する必要はありません。

メールを開いただけで被害が出るケースは基本的に少ないとされています。

ただし、以下の行動は注意が必要です。

・リンクをクリック

・添付ファイルを開く

・ログイン情報を入力する

これらを行っていない場合、被害の可能性は低いと考えられます。

不安な場合は、公式アプリや公式サイトからログインし、利用状況を確認しておくと安心です。

開封だけなら問題なし、操作が危険

見分けるための3つのポイント

今回のようなメールを見抜くためには、以下の3点が重要です。

①送信元ドメイン

楽天カードなら楽天ドメイン以外は疑う

②認証情報

ドメイン不一致表示は危険

③送信元の使い回し

複数サービス名義ならほぼ偽装

この3つを確認するだけで、多くの詐欺メールは見分けられます。

ドメイン・認証・使い回しでほぼ判別可能

まとめ

「okumiya@yoshinaga-group.jp」から届く楽天カード名義のメールは、現時点の情報から見てほぼ確実に詐欺メールです。

特に「認証ドメイン不一致」は、見逃してはいけない重要なサインです。

また、実在企業のドメインが無関係に使われているケースもあり、見た目だけで判断するのは危険です。

今後も同様の手口は増えると考えられるため、「ドメインと認証を見る」という基本を押さえておくことが重要です。

少しでも違和感があれば、メールのリンクは使わず、公式サイトやアプリから確認するようにしましょう。

迷ったら触らない、公式から確認が最優先